En un mundo cada vez más interconectado, la seguridad de las comunicaciones a través de Internet es una prioridad indiscutible. En entornos Zero Trust, como el seguridad (CCTV, Intrusión,… ) con altas necesidades de privacidad y ciberseguridad en las comunicaciones, el Mutual Transport Layer Security (mTLS) emerge como una herramienta fundamental para garantizar la autenticidad, integridad y confidencialidad de los datos transmitidos a través de la red. Este artículo analizará en profundidad su importancia y funcionamiento

Introducción:

La seguridad de las comunicaciones en línea es esencial en un mundo digital donde la información sensible se transfiere constantemente a través de redes abiertas. El mTLS es la adaptación del protocolo TLS (Transporty Layer Security) -antes SSL- para entornos con arquitectura Zero Trust, es decir, entornos en los que no se confía en nadie ni en nada y por ello es necesaria una estricta verificación de la identidad de cada dispositivo para acceder a los recursos, lo cual contribuye a disminuir las vulneabilidades de seguridad.

El mTLS, una extensión del protocolo TLS, desempeña un papel crucial al proporcionar una capa adicional de seguridad mediante la autenticación mutua entre el cliente y el servidor, difiriendo del protocolo TLS estándard en que en vez de validar la identidad de solo una conexión, se validan ambos lados.

El mTLS garantiza que los dos extremos de una conexión de red son quien dicen ser, verificando que ambos tiene la claveprivada correcta.

¿Qué es TLS?

Seguridad de la capa de transporte (en inglés: Transport Layer Security o TLS) y su antecesor Secure Sockets Layer (Secure Socket Layer) son protocolos criptográficos que proporcionan:

- Autenticación: TLS garantiza que las identidades de ambas partes son quienes dicen ser mediante un certificado.

- Integridad: verifica que los datos transmitidos no han sido falsificados o manipulados durante el proceso de entrega.

- Confidencialidad: oculta los datos transferidos a terceros mediante información codificada.

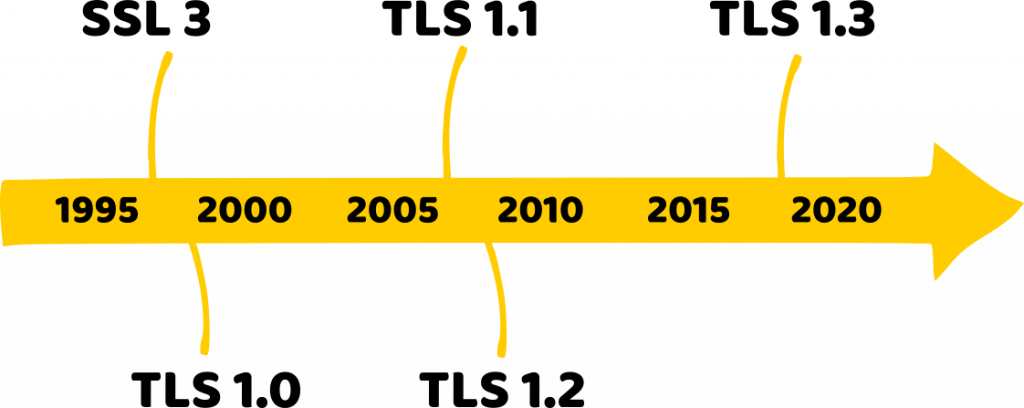

SSL 1.0 - Nunca fue publicado.

SSL 2.0 - 1995

SSL 3.0 - 1996 (En 2014 se descubrió una vulnerabilidad)

TLS 1.0 - 1999

TLS 1.1 - 2006

TLS 1.2 - 2008

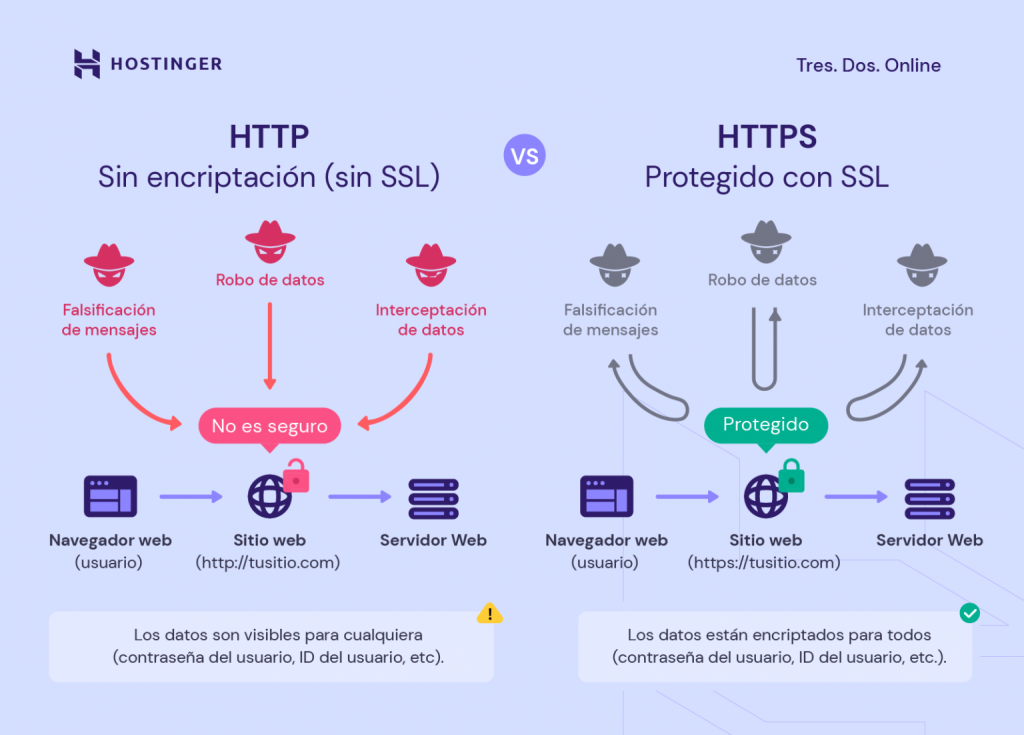

TLS 1.3 - Agosto de 2018Cuando en un navegador vemos que en la URL (dirección web) aparece HTTPS:// quiere decir que utiliza TLS como capa de seguridad para cifrar los datos y proteger las comunicaciones entre el navegador y el servidor web, aportando AUTENTICIDAD, CONFIDENCIALIDAD e INTEGRIDAD, como se muestra en la imagen:

¿Cómo funciona TLS?

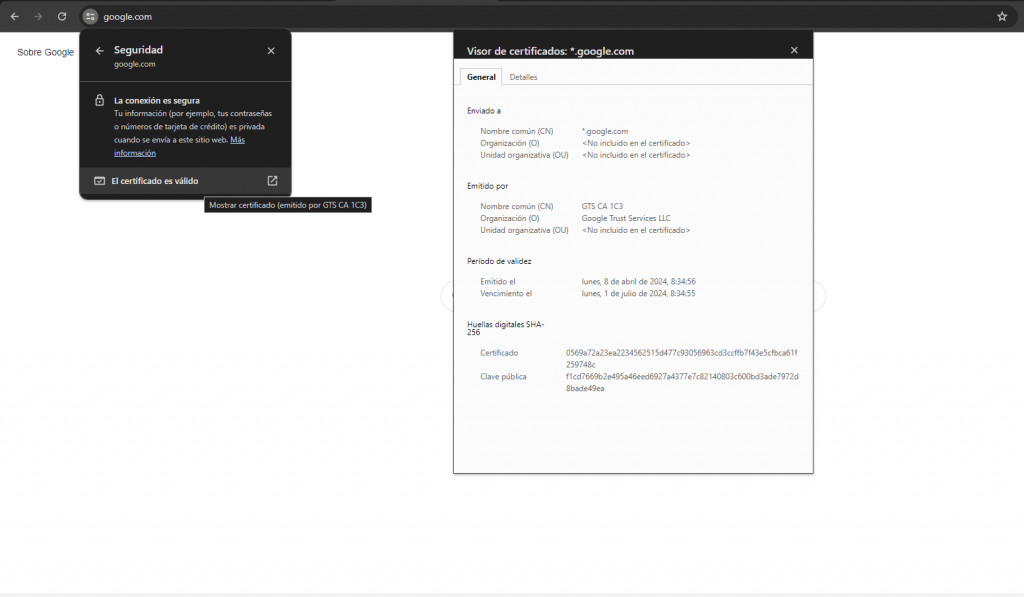

En las comunicaciones mediante TLS -antes SSL- el servidor dispone de un certificado TLS. El certificado TLS es un elemento facilmente accesible, como se muestra en la imagen, utilizado para crea confianza en un sitio web. En la web actual, deberemos desconfiar de cualquier página o servicio que no tenga candado. Es decir, que no use TLS:

- La «s» de «https» es para pedir que se use TLS

- El «candado» de los navegadores indica que se está usando TLS

- Si pulsas en el escudo verás las propiedades de esta conexión TLS

Este certificado tiene asociadas dos claves, una PÚBLICA accesible para todo aquel que la requiera, y una PRIVADA que sólo debe conocer el poseedor del certificado. El cliente, quien se conecta al servidor, no necesita disponer de certificado, ni de clave PRIVADA o PÚBLICA.

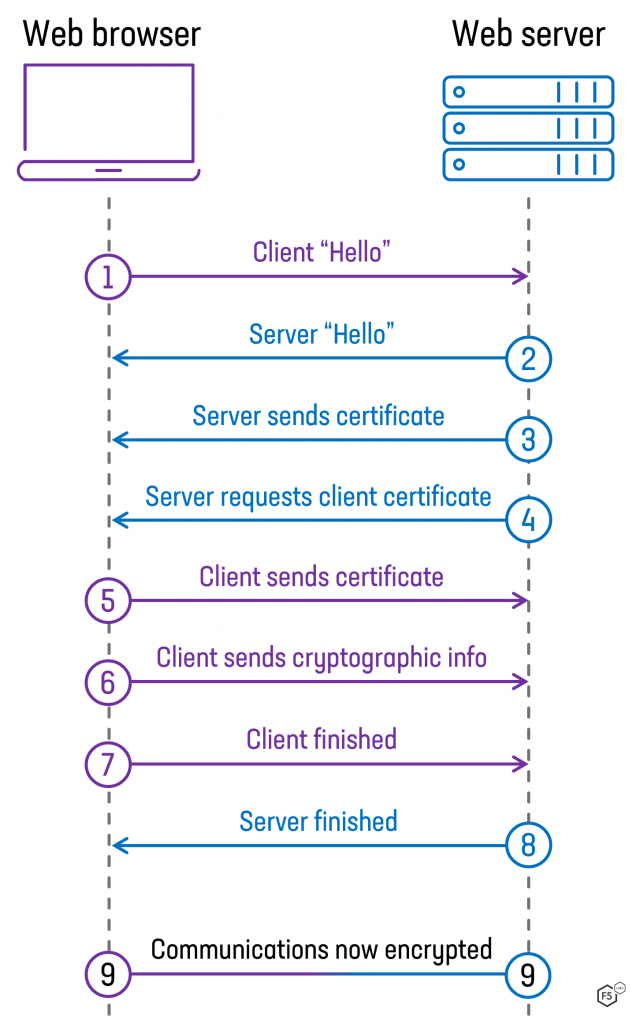

EL proceso de conexión es el siguiente:

- El cliente, quien se quiere conectar a un servidor web, envía una petición que incluye una lista de todas las versiones de TLS que puede utilizar y genera un número aleatorio que se utilizará posteriormente.

- El servidor responde indicando la versión de TLS qué utilizará en la conexión.

- El servidor envía un certificado TLS al cliente para que pueda validar su identidad, es decir, para que pueda validar que el servidor es quién dice ser.

- El cliente valida el certificado del servidor, y con ello su identidad, cliente y servidor intercambian información. El servidor la cifra y descifra con la clave PRIVADA y el cliente cifra y descifra con la clave PÚBLICA del servidor.

- El proceso de negociación TLS finaliza, y tanto el cliente como el servidor han creado un cifrado simétrico seguro.

Pero, ¿Quién ha tenido que demostrar su identidad en todo momento? El SERVIDOR y ¿A quién no se la ha exigido que valide su identidad? Al CLIENTE.

¡¡¡EL CLIENTE TIENE TOTAL CONFIANZA EN EL SERVIDOR, PERO EL SERVIDOR NO SABE NADA DEL CLIENTE!!!

¿Cómo funciona mTLS?

El mTLS es esencial para garantizar la autenticidad de AMBAS PARTES COMUNICANTES y proteger contra ataques de suplantación de identidad y la interceptación de datos (Ataques Man-in-The-Middle MiTM).

En mTLS, tanto el cliente como el servidor tienen un certificado, y ambas partes se autentican utilizando su par de claves públicas/privadas. El proceso de comunicación sería:

- El cliente se conecta al servidor

- El servidor presenta su certificado TLS

- El cliente verifica el certificado del servidor

- El cliente presenta su certificado TLS

- El servidor verifica el certificado del cliente

- El servidor concede el acceso

- El cliente y el servidor intercambian información a través de una conexión TLS encriptada

¡¡¡AMBOS CLIENTE SERVIDOR TIENEN TOTAL CONFIANZA EN SU IDENTIDAD MUTUA!!

¿Para qué es útil mTLS?

El mTLS es esencial para garantizar la autenticidad de las partes comunicantes y proteger contra ataques de suplantación de identidad y la interceptación de datos. Proporciona una capa adicional de seguridad al cifrar las comunicaciones y verificar la identidad tanto del cliente como del servidor.

Sus aplicaciones son múltiples, y entre ellas:

- Validación de identidad de dispositivos en una red corporativa.

- Validación de identidad de usuarios en aplicaciones.

- Conexión a redes de entrega de contenido (CDN) o servicios de seguridad en la nube para servidores que almacenan información altamente sensible (imágenes, fotografías, etc…)

- Intercambios de datos confidenciales entre empresas (B2B).

- Conexión a sensores de Internet de las cosas (IoT), como pueden ser dispositivos relacionados con la seguridad: CCTV, paneles de alarma,…

- Implantación de arquitecturas de microservicios en las que cada microservicio debe garantizar que cada componente con el que se comunica sea válido y no esté manipulado.

Perspectivas Futuras:

A medida que evolucionan las tecnologías y las amenazas cibernéticas, el mTLS también debe adaptarse para mantener su eficacia. La integración con protocolos emergentes, como QUIC (RFC9001), y la exploración de nuevas técnicas de autenticación son áreas de investigación activas que prometen mejorar aún más la seguridad de las comunicaciones digitales.

Artículo publicado el LinkedIn el 21/04/2024, para acceder al artículo pulsar aquí.