La segmentación mediante VLAN (Virtual Local Area Networks) constituye una estrategia esencial para garantizar la seguridad y el rendimiento en redes que integran sistemas de videovigilancia (CCTV), intrusión y detección de incendios. Este artículo analiza, desde una perspectiva técnica y divulgativa, cómo las VLAN en sistemas de seguridad, permiten aislar flujos de datos críticos, evitar interferencias y reducir la exposición a ciberataques. Además, se aborda la evolución de los sistemas de incendios hacia la gestión móvil y la necesidad de combinar conectividad con cumplimiento normativo (UNE EN 54-13). Las VLAN emergen así como el pilar invisible que sostiene la seguridad integral de las infraestructuras modernas.

¿Por qué hablar de VLAN en sistemas de seguridad?

Las redes actuales integran cámaras IP, grabadores NVR, paneles de intrusión y centrales de incendios que antes funcionaban de forma aislada. Hoy todo se conecta a Internet.

Esa interconexión aporta enormes ventajas, pero también aumenta la superficie de ataque y los riesgos de interferencia entre sistemas críticos. En este contexto, la segmentación mediante VLAN (Virtual Local Area Networks) se ha convertido en una medida esencial para proteger la infraestructura sin renunciar a la interoperabilidad.

Las VLAN permiten crear redes lógicas separadas dentro de una misma infraestructura física, garantizando que cada flujo de datos viaje por su propio carril. Así, el vídeo de las cámaras IP no compite con el tráfico de gestión, los paneles de alarma no comparten red con los ordenadores de oficina y las centrales de incendio mantienen un canal seguro para su supervisión y control remoto.

¿Qué es una VLAN (y qué no es)?

Una VLAN es una red virtual que segmenta el tráfico de capa 2 (enlace de datos) –Modelo OSI- dentro de un mismo switch o grupo de switches. Se basa en el estándar IEEE 802.1Q, que añade una etiqueta de 4 bytes a cada trama Ethernet indicando a qué VLAN pertenece el paquete (IEEE, 2018).

Gracias a este mecanismo, varios grupos de dispositivos pueden compartir cableado y equipos de red, sin verse ni interferir entre sí.

| Tipo de VLAN | Criterio de segmentación | Aplicación práctica |

|---|---|---|

| Por puerto (Port-based) | Según el puerto físico del switch | Aislar cámaras, paneles o controladores conectados a puertos fijos |

| Por dirección MAC | Según la dirección física del dispositivo | Entornos con movilidad de equipos |

| Por protocolo | Según el tipo de tráfico (IP, Modbus, etc.) | Integraciones con sistemas industriales |

| Dinámica | Basada en políticas de autenticación | Redes corporativas con control de acceso |

El concepto de trunking, auto-trunking y VLAN hopping

También es fundamental entender el concepto de trunking, o enlace troncal, en redes VLAN.

Cuando varias VLAN deben comunicarse a través de un mismo enlace físico —por ejemplo, entre dos switches gestionables o entre un switch y un router—, ese enlace se configura en modo trunk.

El trunk permite transportar simultáneamente el tráfico de varias VLAN por un único cable Ethernet, añadiendo a cada trama su etiqueta IEEE 802.1Q que indica a qué VLAN pertenece (IEEE, 2018).

De este modo, cada extremo del enlace puede reenviar los paquetes a la VLAN correspondiente sin confundir ni mezclar los dominios de broadcast.

En la práctica, el trunking:

- Optimiza el cableado, al evitar tener que usar un cable independiente para cada VLAN.

- Preserva el aislamiento lógico entre redes, ya que las etiquetas mantienen la separación del tráfico.

- Centraliza la gestión de las VLAN en el switch principal o “core”.

Sin embargo, debe configurarse con precaución.

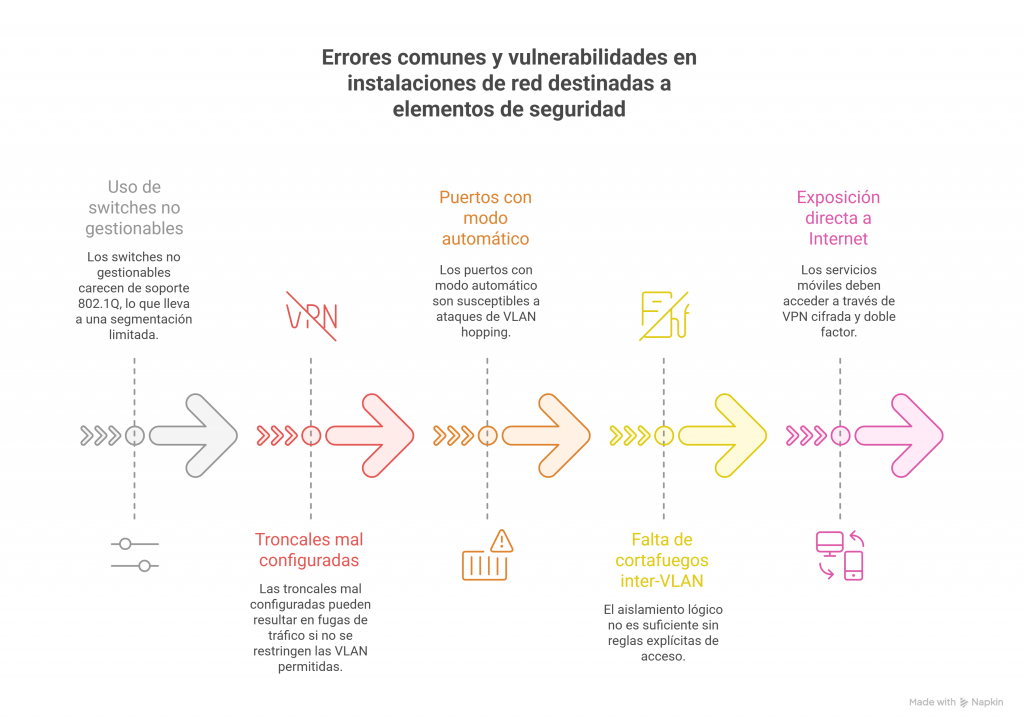

En muchos switches, el modo auto-trunking —activado por defecto— permite que los puertos negocien automáticamente si funcionarán como enlace troncal o de acceso, basándose en protocolos como DTP (Dynamic Trunking Protocol).

Aunque cómodo, este modo es potencialmente inseguro: un atacante que conecte un dispositivo manipulado podría forzar la negociación de un trunk y obtener acceso a múltiples VLAN, incluso a redes críticas que deberían permanecer aisladas.

Esa vulnerabilidad está en la base del conocido ataque de VLAN hopping, mediante el cual un intruso logra “saltar” de una VLAN a otra, aprovechando configuraciones permisivas o puertos troncales mal restringidos.

Este tipo de ataque puede utilizar técnicas como la inyección de tramas 802.1Q falsas o la simulación de un switch legítimo para engañar al dispositivo de borde.

Por ello, las buenas prácticas en seguridad de red recomiendan:

- Desactivar el auto-trunking en todos los puertos que no necesiten transportar varias VLAN.

- Configurar manualmente los puertos de acceso indicando la VLAN específica a la que pertenecen.

- Restringir las VLAN permitidas en los enlaces troncales únicamente a las estrictamente necesarias.

En resumen, el trunking es el mecanismo que interconecta de forma segura y ordenada múltiples VLAN a través de un mismo enlace físico, garantizando eficiencia sin renunciar al aislamiento.

Pero cuando se deja la configuración automática o se permiten VLAN innecesarias, se abren las puertas a vulnerabilidades graves como el VLAN hopping, capaces de comprometer la segmentación y poner en riesgo toda la red de seguridad.

ACL y firewall inter-VLAN: control y supervisión del tráfico

Una aclaración importante: una VLAN no sustituye a un firewall.

Aísla dominios de broadcast, pero el control de acceso entre redes (por ejemplo, entre la VLAN de CCTV y la de administración) debe realizarse a nivel superior.

Para ello se utilizan las ACL (Access Control Lists) o Listas de Control de Acceso, que son conjuntos de reglas configuradas en routers o cortafuegos que determinan qué tráfico puede pasar entre diferentes VLAN o subredes.

Cada regla de una ACL define condiciones como el origen, el destino, el protocolo o el puerto, y especifica si ese tráfico se permite (permit) o bloquea (deny).

Por ejemplo, una ACL bien configurada puede permitir el acceso HTTPS desde la VLAN de gestión al grabador NVR, pero bloquear cualquier otra comunicación en sentido inverso.

Además, al combinar la VLAN con un firewall inter-VLAN, se puede definir qué servicios son accesibles —por ejemplo, solo HTTPS y RTSP desde el servidor de gestión hacia las cámaras—, garantizando que el resto del tráfico quede bloqueado.

El firewall inter-VLAN actúa como un dispositivo de capa 3 que enruta y filtra las comunicaciones entre distintas VLAN, aplicando reglas de seguridad muy precisas.

A diferencia del simple enrutamiento, este tipo de firewall inspecciona los paquetes y determina qué equipos o servicios pueden comunicarse entre sí, según políticas previamente definidas.

Así, mientras las VLAN proporcionan el aislamiento lógico del tráfico (capa 2), el firewall inter-VLAN controla la comunicación entre redes (capas 3 y 4) –Modelo OSI-, añadiendo una capa de autenticación, registro y control granular indispensable para mantener la seguridad y la trazabilidad en redes de seguridad física y ciberseguridad convergentes.

Aplicaciones prácticas: CCTV, intrusión e incendio

CCTV: vídeo estable, predecible y seguro

El tráfico de vídeo IP es intenso y sensible a la latencia. Cuando comparte red con tráfico de oficina o con otros sistemas, son frecuentes las pérdidas de paquetes, los retrasos en la transmisión o incluso la caída de grabadores NVR.

Una VLAN exclusiva para CCTV ofrece ventajas inmediatas:

- Evita la saturación del tráfico general.

- Permite aplicar QoS (Quality of Service) para priorizar vídeo en tiempo real.

- Refuerza la seguridad al impedir que un dispositivo corporativo acceda directamente a cámaras o grabadores.

- Facilita la monitorización y el mantenimiento remoto desde una red de gestión controlada.

Además, al combinar la VLAN con un firewall inter-VLAN, se puede definir qué servicios son accesibles —por ejemplo, solo HTTPS y RTSP desde el servidor de gestión hacia las cámaras—, garantizando que el resto del tráfico quede bloqueado.

El firewall inter-VLAN actúa como un dispositivo de capa 3 que enruta y filtra las comunicaciones entre distintas VLAN, aplicando reglas de seguridad muy precisas.

A diferencia del simple enrutamiento, este tipo de firewall inspecciona los paquetes y determina qué equipos o servicios pueden comunicarse entre sí, según políticas previamente definidas.

Así, mientras las VLAN proporcionan el aislamiento lógico del tráfico (capa 2), el firewall inter-VLAN controla la comunicación entre redes (capas 3 y 4), añadiendo una capa de autenticación, registro y control granular indispensable para mantener la seguridad y la trazabilidad en redes de seguridad física y ciberseguridad convergentes.

Sistemas de intrusión: gestión remota y comunicación fiable

Las centrales de alarma cuando en una de sus vías de comunicación utilizan TCP/IP envían continuamente estados y eventos a los servidores de supervisión. Si esta comunicación se mezcla con tráfico corporativo o de Internet, aumenta el riesgo de interceptación o manipulación de datos críticos.

La solución más eficaz es la creación de una VLAN específica para intrusión, donde solo puedan comunicarse los paneles y el software de gestión, si está en la misma red. Con ello:

- Se evita la exposición de direcciones IP sensibles.

- Se asegura la integridad de los eventos transmitidos.

- Se mejora la trazabilidad de los incidentes, al centralizar registros en una red cerrada.

De nuevo, la VLAN debe complementarse con políticas de seguridad de capa 3 y autenticación en los servicios de control remoto.

Sistemas de incendio

Los sistemas de detección y alarma de incendios están experimentando una transformación silenciosa pero profunda. Hoy ya existen plataformas que permiten gestionar y supervisar instalaciones desde aplicaciones móviles o portales web, con funciones como:

- Visualización del estado de la central y de las zonas.

- Recepción de notificaciones en tiempo real.

- Consultas de históricos y eventos.

- Ejecución de pruebas o mantenimiento remoto bajo condiciones controladas.

Estas funcionalidades, ofrecidas por fabricantes líderes, aprovechan la conectividad IP, pero se despliegan bajo entornos altamente controlados y cifrados, respetando marcos normativos como NFPA 72:2022 (Estados Unidos) y EN 54-13 (CEN, 2019; Security Sales & Integration, 2022; ESA, 2023).

Los sistemas de detección y alarma de incendios están evolucionando hacia la supervisión remota y móvil, lo que exige adaptar su diseño de red a los criterios de la norma EN 54-13:72019, que regula la compatibilidad y conectabilidad de sus componentes.

La norma establece que las rutas de transmisión —ya sean cableadas, ópticas o TCP/IP— deben estar diseñadas de modo que no degraden el rendimiento del sistema y que un único fallo de comunicación no afecte al conjunto.

Estas disposiciones normativas sustentan el diseño de redes basadas en VLAN dedicadas, firewalls inter-VLAN, y túneles VPN cifrados para las comunicaciones remotas.

El túnel VPN crea un canal seguro cifrado que protege las transmisiones frente a interceptaciones y mantiene la integridad de los datos, cumpliendo el principio de “no degradar la transmisión”.

A ello se debe sumar la autenticación multifactor (MFA), que añade una capa adicional de protección: además de la contraseña, el usuario debe validar su identidad mediante un segundo factor (token, app o biometría).

De este modo, incluso si una credencial se ve comprometida, no es posible acceder al sistema sin la verificación adicional.

En conjunto, la combinación de segmentación (VLAN), control de tráfico (firewall inter-VLAN), acceso seguro (VPN cifrada) y autenticación reforzada (MFA) permite cumplir los principios de integridad, compatibilidad y prioridad funcional exigidos por la EN 54-13, garantizando que la conectividad remota mejore la gestión sin poner en riesgo la seguridad esencial del sistema.

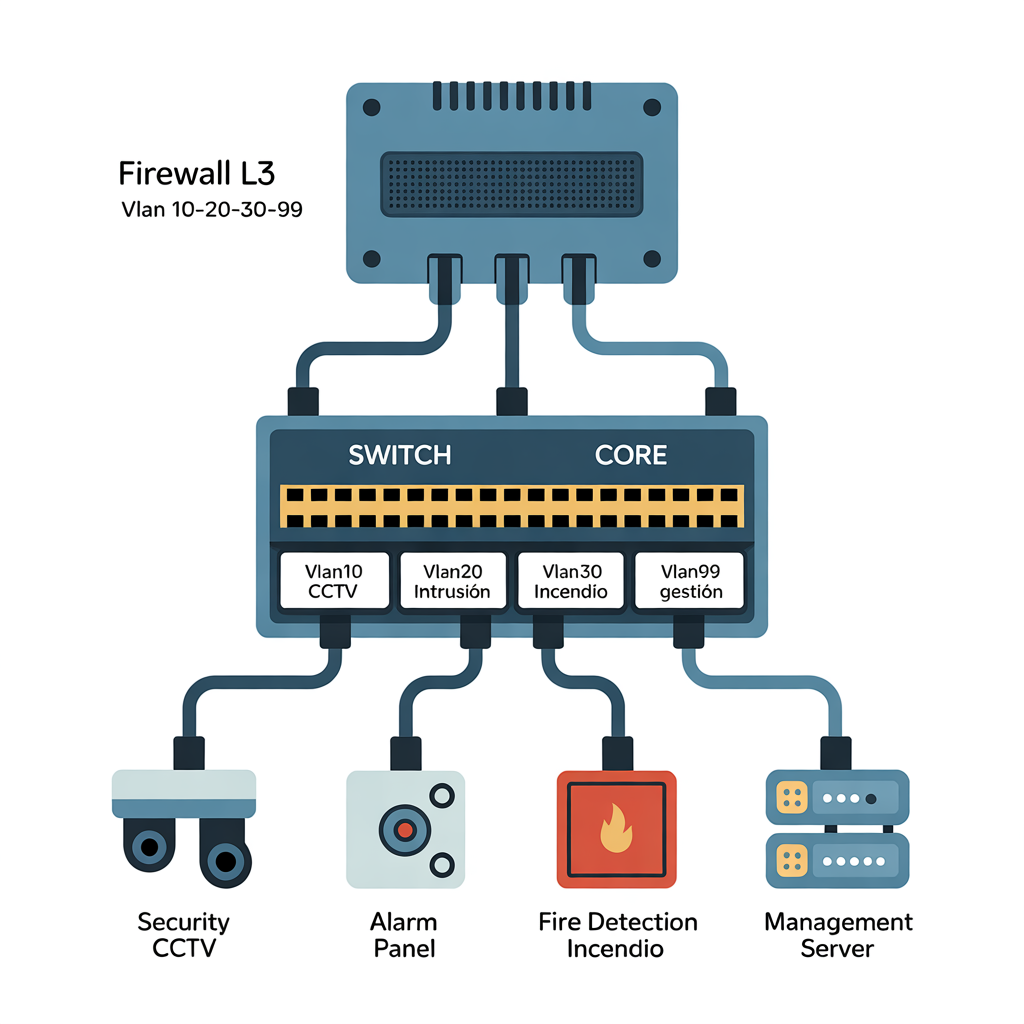

Diseño recomendado de red

Un ejemplo de estructura de red segura puede ser el siguiente:

| Sistema | VLAN asignada | Rango IP sugerido | Política inter-VLAN |

|---|---|---|---|

| CCTV | VLAN 10 | 192.168.10.0/24 | Solo gestión → cámaras y NVR por HTTPS |

| Intrusión | VLAN 20 | 192.168.20.0/24 | Comunicación restringida entre panel y servidor |

| Incendio | VLAN 30 | 192.168.30.0/24 | Acceso remoto solo mediante VPN y autenticación MFA |

| Gestión / OT | VLAN 99 | 192.168.99.0/24 | Red de administración con registro y control de accesos |

Buenas prácticas de implementación

- Configurar troncales 802.1Q solo para las VLAN necesarias.

- Deshabilitar el modo automático de trunking.

- Limitar los puertos disponibles y aplicar políticas de “puerto seguro”.

- Activar STP/RSTP para prevenir bucles de red.

- Etiquetar correctamente los patch panels y documentar los cambios.

Errores comunes y vulnerabilidades

Conclusión

Las VLAN son la base invisible de una arquitectura segura. Permiten aislar sistemas, optimizar el tráfico y limitar los daños en caso de incidente. En entornos donde la seguridad física y la lógica se entrelazan —como el CCTV, la intrusión o los incendios—, su diseño correcto marca la diferencia entre una red estable y una red vulnerable.

La evolución de las centrales de incendio hacia modelos conectados y móviles demuestra que la conectividad es el futuro, pero solo si se construye sobre cimientos sólidos: segmentación, control y auditoría.

La seguridad de una red no se ve, pero se nota.

Y las VLAN son, precisamente, la forma más elegante de mantenerla invisible… y eficaz.