Imagina por un momento que te pasan una lista con datos de cómo acceder a cientos de domicilios: la dirección, si están cerradas con llave, qué tipo de cerradura usan y en qué estado están. Shodan es, para el mundo de la ciberseguridad, una de esas listas —pero para dispositivos conectados a Internet. Entre esos “dispositivos” hay miles de cámaras y grabadores (NVR/DVR) de fabricantes conocidos: HIKVISION, DAHUA, AXIS, UNIVIEW, HANWHA, … y la foto que veíamos hace pocos años sigue siendo preocupante: demasiadas cámaras y grabadores de CCTV expuestos en Internet accesibles desde la red pública con información que facilita ataques.

En este artículo explico, desde mi experiencia, cuál es el grado de exposición típico que muestran esos fabricantes en la superficie pública (la “cara” que Shodan muestra), cómo esa información puede ser aprovechada por un atacante, y —lo más importante— qué hacer para reducir el riesgo. El objetivo de este post es formativo, por lo que profundizaré en la parte técnica lo bastante para que instaladores y técnicos lo encuentren de interés, pero sin dar instrucciones operativas que puedan facilitar un abuso.

Figura 1: Cámaras y grabadores de CCTV expuestos en Internet: lo que Shodan nos muestra — y por qué debe preocuparte. Imagen de la web www.shodan.io.

¿Qué información expone Shodan y por qué importa?

Shodan inspecciona servicios (puertos, banners, metadatos) que responden en Internet. Para LAS Cámaras y grabadores de CCTV expuestos en Internet suele mostrar:

- Puertos abiertos (servicios web, RTSP, administración remota).

- Información de servicios que revelan fabricante, modelo y versión de firmware.

- Certificados TLS/HTTPS y los nombres usados en ellos.

- Interfaces web accesibles y responsividad de APIs.

Esa combinación (dispositivo + puerto + versión) es valiosísima: permite a un atacante saber qué hay, dónde y si existen vulnerabilidades públicas conocidas contra ese modelo o firmware. Además, la presencia de interfaces administrativas accesibles desde Internet —o de protocolos como RTSP/ONVIF sin restricciones— baja la barrera de entrada para intrusiones.

Nota importante: explicar que la información puede ser usada con fines maliciosos no es lo mismo que dar instrucciones. Aquí me limitaré a describir vectores y mitigaciones, no a enumerar pasos exploitables.

Grado de exposición por fabricante (visión general)

A continuación, una tabla resumen basada en tendencias observadas públicamente y en información facilitada por fabricantes. Esto es una clasificación de exposición relativa, no una lista exhaustiva de vulnerabilidades actuales (esa camb ia con el tiempo): considera histórico y tamaño de huella en Internet.

| Fabricante | Grado histórico de exposición (relativo) | Comentarios y riesgos típicos |

| HIKVISION | Alto | Amplia cuota de mercado global: muchos dispositivos históricos con interfaces web expuestas; múltiples CVE históricas; configuraciones por defecto en instalaciones antiguas. |

| DAHUA | Alto | Segundo fabricante por tamaño; incidentes y CVE reportadas que afectan a modelos; riesgo elevado si no hay parcheo. |

| AXIS | Medio | Mayor foco en firmware gestionado y avisos públicos; menos “exposición masiva” por modelo, pero fallos en software de gestión pueden llegar a ser críticos. |

| HANWHA (ex-Samsung) | Medio | Ha publicado avisos y parches; se han documentado CVE que requieren actualización. |

| UNIVIEW | Medio | Presencia significativa y pocos dispositivos accesibles; depende mucho de integradores. |

| Otros | Medio | Fabricantes más pequeños muestran variantes: algunos despliegues desactualizados son objetivo fácil. |

Tabla 1: Clasificación del grado HISTÖRICO de exposición de algunos fabricantes de CCTV. La situación concreta varía de uan instalacióna otra en función de la topología de instalación y el nivel de actualización de lso firmwares Fuente: Elaboración propia.

¿Cómo un atacante puede aprovechar la información facilitada por Shodan.io?

Un actor malintencionado suele seguir este razonamiento conceptual:

- Descubrir: identificar dispositivos que responden en Internet y recoger metadatos (marca/modelo/versión).

- Priorizar: centrarse en modelos con vulnerabilidades públicas o en interfaces administrativas expuestas.

- Intentar acceso: probar credenciales conocidas o configuraciones por defecto, o explotar fallos ya publicados.

- Persistir y pivotar: una vez dentro, instalar código persistente para mantener acceso, interceptar/alterar transmisiones o usar el equipo como pivote hacia la red interna.

Es clave entender que la presencia en Shodan no es en sí una “exploit”; es una reducción enorme del trabajo de reconocimiento que un atacante tenía que hacer antes. La investigación académica y análisis estadísticos han demostrado que las listas de dispositivos expuestos se correlacionan con abusos posteriores (proxy abuse, malware, tomas de cámaras).

Buenas prácticas — medidas defensivas

Estas son medidas concretas pero defensivas: no son comandos ni “recetas”, sino prácticas imprescindibles:

- Nunca dejar interfaces administrativas accesibles desde Internet. Si la gestión remota es necesaria, usar soluciones VPN de sitio a sitio o acceso remoto autenticado y limitado por IP.

- Segmentación de red: ubicar cámaras y NVR en VLANs separadas, con reglas de firewall que sólo permitan lo estrictamente necesario.

- Parcheo y gestión de firmware: establecer un proceso regular (inventario → verificación → parche) y usar PSIRT/boletines del fabricante.

- Credenciales fuertes y rotación: evitar contraseñas por defecto, implementar gestión centralizada de credenciales y, cuando sea posible, autenticación multifactor para interfaces de gestión.

- Desactivar servicios no usados: RTSP/ONVIF/UPnP abiertos aumentan la superficie; deshabilítalos si no son necesarios.

- Registro y monitorización: logs centralizados, alertas por acceso desde IPs externas inusuales y auditorías periódicas.

- Inventario público vs. privado: revisar si tus dispositivos aparecen en búsquedas públicas y, si es así, evaluar exposición (y corregirla). Investigaciones muestran que dispositivos listados públicamente son objetivos prioritarios.

Fiigura 2: Medidas de Ciberseguridad para Sistemas de Vigilancia. Fuente: Elaboración propia.

Mensaje para instaladores y técnicos

Como instalador tienes una responsabilidad doble: suministrar la funcionalidad que el cliente necesita y hacerlo de forma que no conviertas su instalación en un “objetivo público”. Antes de entregar un sistema:

- Documenta la arquitectura de red y los puntos que requieren acceso remoto.

- Explica al cliente el coste de seguridad: acceso remoto inseguro = riesgo real (privacidad, continuidad de negocio).

- Ofrece un plan mínimo de “hardening” y contrato de mantenimiento para parches.

Cierre — por qué importa actuar ya

Las cámaras y grabadores dejan de ser simplemente “cámaras” cuando están conectados a Internet: pasan a ser nodos de un sistema que puede revelar presencia, horarios, o servir como rampa de ataque hacia infraestructuras más críticas. Shodan y herramientas afines han cambiado la economía del reconocimiento: lo que antes requería tiempo ahora es trivial. Por eso la defensa no es opcional: es parte del servicio profesional que debe esperar el público y, sobre todo, los instaladores de seguridad . Para mantenerse al día, sigue los boletines oficiales de los fabricantes y convierte el parcheo y la segmentación en procedimientos estándar de instalación.

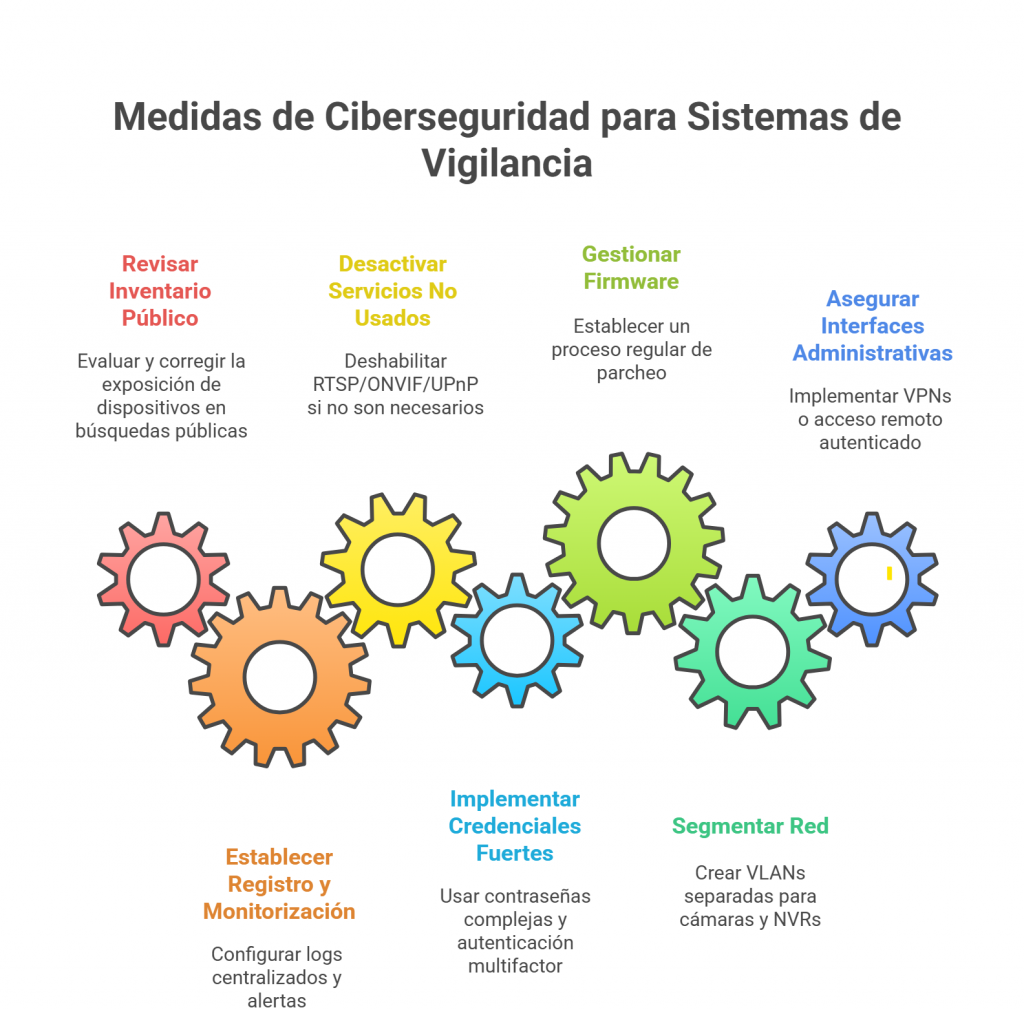

Checklist técnico recomendado

- Inventario inicial

- Modelo, firmware, IP, puerto, SN de cada cámara/NVR.

- Acceso remoto

- ¿Existe acceso administrativo desde Internet? (Sí/No). Si sí: justificar y plan de mitigación (VPN/ACL).

- Credenciales

- ¿Usuario admin cambiado? (Sí/No). Contraseñas robustas y política de rotación implementada.

- Servicios activos

- RTSP/ONVIF/UPnP habilitados? (Desactivar si no necesarios).

- Segmentación

- Cámaras/NVR en VLANs separadas + reglas Firewall mínimas.

- Parcheo

- Fecha de firmware actual y plan de actualización (quién, cuándo).

- Logs y monitorización

- Logs centralizados configurados y alertas por accesos desde IPs públicas.

- Pruebas de exposición

- Búsqueda en Shodan / Censys para detectar si hay banners públicos (documentar resultado).

- Backup y recuperación

- Procedimiento y prueba de restauración de NVR.

- Entrega y documentación al cliente

- Arquitectura, credenciales iniciales (no en texto plano), plan de mantenimiento.